Nuevo Grupo de Ransomware “Rhysida pone en alerta a México y Latinoamérica

En los últimos tiempos, ha emergido un grupo de ransomware denominado “Rhysida”

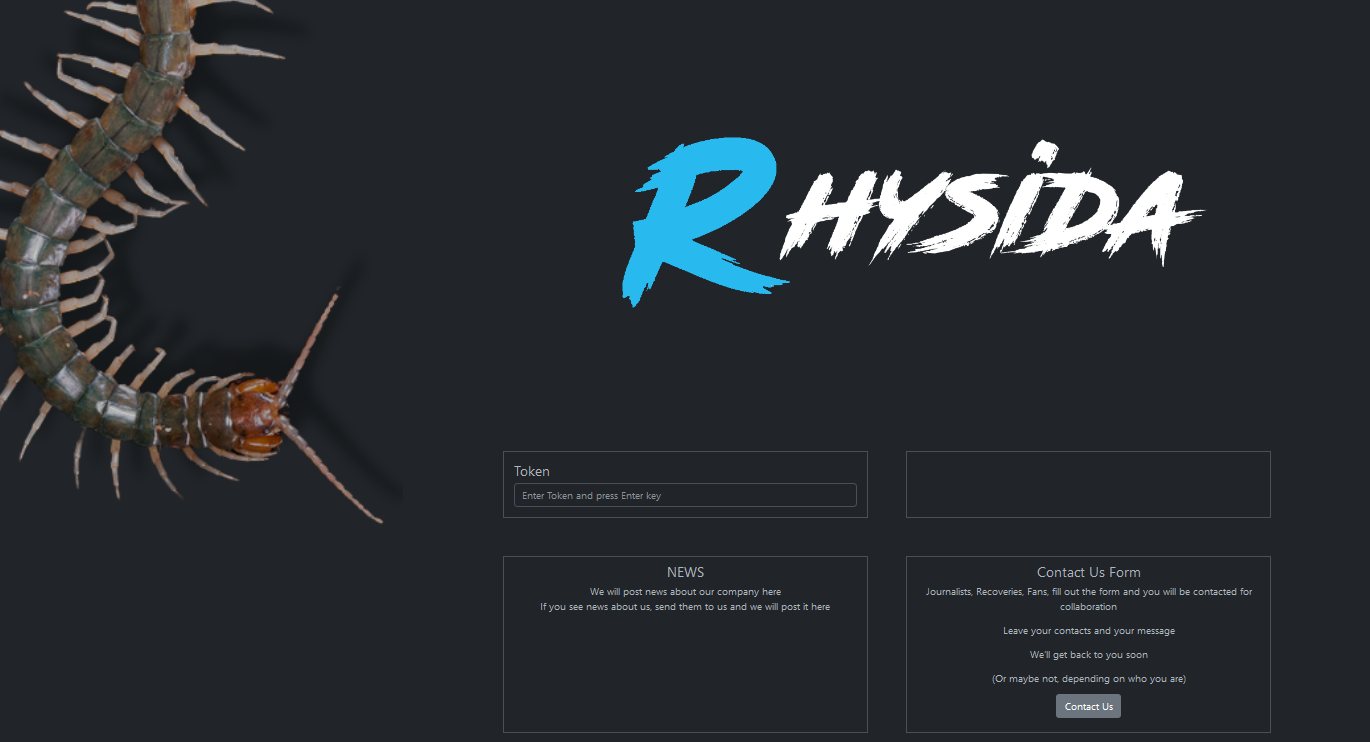

Introducción a Rhysida y su Descubrimiento en la DeepWeb

Durante el mes de mayo, se descubrió la presencia de Rhysida en la DeepWeb, una parte oculta de Internet a la que se puede acceder a través de la red TOR, con un dominio bajo la extensión “.onion”.

Métodos de Acceso y Operación del Ransomware

Para ganar acceso inicial, Rhysida emplea múltiples métodos, incluyendo el uso de Cobalt Strike y campañas de phishing dirigidas hacia sus objetivos. Una vez que la carga útil se despliega en el sistema de la víctima, se activa una ventana de terminal cmd.exe, y comienza el proceso de cifrado de archivos en las unidades locales descubiertas, añadiendo la extensión “.rhysida” a cada uno de ellos.

Mensaje de Rescate Inusual

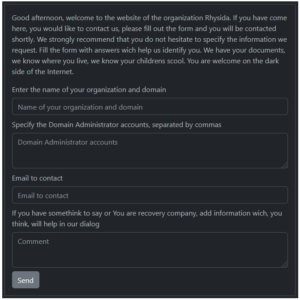

A diferencia de otros tipos de ransomware que entregan instrucciones de rescate a través de un archivo de texto, Rhysida adopta un enfoque distinto. Presenta un PDF en las carpetas afectadas, instando a las víctimas a contactarlos a través de su portal en la red TOR. En esta comunicación, se les solicita a las víctimas que proporcionen su ID único, que se encuentra en la misma nota de rescate.

Método de Pago y Autenticación

Rhysida acepta exclusivamente pagos en BTC (Bitcoin), aparentemente como una táctica para eludir el rastreo de transacciones en esta criptomoneda no regulada. Si una víctima decide pagar el rescate, debe presentar su ID y completar un formulario adicional para autenticar la información y brindar datos de contacto.

Otros Comportamientos Detectados

Los investigadores también han notado que Rhysida intenta alterar el fondo de escritorio de la víctima ejecutando diversos comandos, lo que demuestra un nivel de sofisticación en su operación.

En resumen, el surgimiento de Rhysida como un nuevo grupo de ransomware pone de manifiesto su enfoque singular en los métodos de comunicación y pago, junto con su habilidad para cifrar archivos de manera eficiente. El alcance de su impacto y su evolución en el futuro requieren una atención continua por parte de los expertos en seguridad cibernética.

Cifrado de archivos

El tipo de cifrado que utiliza Rhysida es ChaCha20, este cifrado también es utilizado por otros grupos de ciberactores que despliegan ransomware, la particularidad de este cifrado radica en su algoritmo que es de flujo rápido y seguro, su fortaleza esta presente en la confidencialidad de los datos de la comunicación y almacenamiento.

Adicionalmente se destaca que Rhysida excluye el cifrado de los siguientes directorios:

- $Recycle.Bin

- Boot

- Documents and Settings

- PerfLogs

- Program Files

- Program Files (x86)

- ProgramData

- Recovery

- System Volume Information

- Windows

- $RECYCLE.BIN

Recomendaciones generales de detección

- Use software antimalware u otras herramientas de seguridad capaces de detectar y bloquear variantes conocidas de ransomware. Estas herramientas pueden usar firmas, heurística o algoritmos de aprendizaje automático para identificar y bloquear archivos o actividades sospechosas.

- Supervise el tráfico de red y busque indicadores de compromiso, como patrones de tráfico de red inusuales o comunicación con servidores de comando y control conocidos.

- Realice auditorías y evaluaciones de seguridad periódicas para identificar las vulnerabilidades de la red y del sistema y garantizar que todos los controles de seguridad estén implementados y funcionen correctamente.

- Educar y capacitar a los empleados sobre las mejores prácticas de seguridad cibernética, incluida la identificación y el informe de correos electrónicos sospechosos u otras amenazas.

- Implemente un plan sólido de respaldo y recuperación para garantizar que la organización tenga una copia de sus datos y pueda restaurarlos en caso de un ataque.

Apreciación

Últimamente han surgido nuevos grupos de ransomware como Rhysida, que están en constante descubrimiento de nuevas vulnerabilidades en los sistemas informáticos, su objetivo principal es el beneficio económico a través de la doble extorsión, incentivando a través de amenazas a sus víctimas con la exposición de información robada y la pérdida total de la misma en caso de no pago.

Por ello tanto las empresas como organizaciones debemos estar en constante conocimiento de nuestra red y la correcta configuración de los distintos sistemas y componentes que la integran reduciendo la superficie de ataque e identificando distintas actividades sospechosas desplegadas por los ciber actores.

Mitigación

El Centro de Ciberinteligencia de Entel CyberSecure recomienda lo siguiente:

- Generar una regla personalizada para bloqueos de IOC’s en perfiles entrantes perimetrales.

- Las campañas de phishing se caracterizan por tener faltas de ortografía o errores en el diseño. Revisa el contenido con detención, y desconfía de correos con imperfecciones.

- Desconfía de los correos alarmantes. Si un mensaje le indica o incentiva a tomar decisiones apresuradas o en un tiempo limitado, probablemente se trata de phishing.

- Disponer de sistemas antispam para correos electrónicos, de esta manera se reducen las posibilidades de infección a través de campañas masivas de malspam por correo electrónico.

- Proteger el protocolo RDP:

- Deshabilite los servicios RDP, si no es necesario. La desactivación de servicios no utilizados e innecesarios ayuda a reducir su exposición a las vulnerabilidades de seguridad, y es una buena práctica de seguridad.

- Si no es posible cerrarlos, límite las direcciones de origen que pueden acceder a los puertos.

- Proteger el acceso a los sistemas RDP, bloqueando el sistema local en lugar del sistema remoto. Incluso si el primero no tiene valor, la sesión RDP solo estará protegida limitando el acceso al sistema cliente.

- Desconectar sesiones RDP en lugar de bloquearlas, esto invalida la sesión actual, lo que impide una reconexión automática de la sesión RDP sin credenciales.

- Bloquear bidireccionalmente el puerto TCP 3389 utilizando un firewall o hacerlo accesible sólo a través de una VPN privada.

- Habilitar la autenticación de nivel de red (NLA).

- Tener políticas de respaldo periódico que se almacenen fuera de la red organizacional.

- Escanear todos los archivos adjuntos, antes de abrirlos, con un antivirus que detecte comportamientos para combatir los ransomwares.

- Mantener una buena estrategia de respaldo de información: sistemas de copias de seguridad que deben estar aisladas de la red; y políticas de seguridad. Lo anterior permitirá neutralizar el ataque, restaurar las operaciones y evitar el pago del rescate.

- Actualizar los equipos con Windows a las últimas versiones.

- Nunca seguir la instrucción de deshabilitar las funciones de seguridad, si un correo electrónico o documento lo solicita.

- Establecer políticas de seguridad en el sistema para impedir la ejecución de ficheros desde directorios comúnmente utilizados por Ransomware (App Data, Local App Data, etc.)

- Mantener listas de control de acceso para las unidades mapeadas en red restringiendo los privilegios de escritura. Con esto podrá identificar el impacto generado por el cifrado de archivos, entendiendo que el secuestro de información se producirá en todas las unidades de red mapeadas en el equipo víctima.

- Seguir las normativas internacionales tales como ISO 27001:2013 en su control A.7.2.2 “Concienciación con educación y capacitación en seguridad de la información” o NIST PR.AT-1: “Todos los usuarios se encuentran entrenados e informados”, a fin de tener bases para divulgar campañas educativas orientadas a nivel de usuarios respecto al correcto uso de las herramientas tecnológicas, haciendo énfasis en cómo proceder al recibir correos de orígenes desconocidos, objeto prevenir que sus usuarios sean víctimas de entes maliciosos.

Recibe las mejores noticias diariamente en tu celular. Sólo escribe la palabra “Cadena” a nuestro whatsapp y recibe las mejores actualizaciones de nuestro portal.